Los actores de amenazas se dirigen a servidores vulnerables y mal configurados que ejecutan servicios Apache Hadoop YARN, Docker, Atlassian Confluence y Redis como parte de una campaña de malware emergente diseñada para ofrecer un minero de criptomonedas y generar un shell inverso para acceso remoto persistente.

“Los atacantes aprovechan estas herramientas para emitir código de explotación, aprovechando configuraciones erróneas comunes y explotando una vulnerabilidad de día N, para realizar ataques de ejecución remota de código (RCE) e infectar nuevos hosts”, dijo el investigador de seguridad de Cado Matt Muir en un informe compartido con Las noticias de los piratas informáticos.

La actividad ha sido nombrada en código. Hilado por la empresa de seguridad en la nube, con superposiciones de ataques en la nube atribuidos a TeamTNT, WatchDog y un grupo denominado Kiss-a-dog.

Todo comienza con la implementación de cuatro nuevas cargas útiles de Golang que son capaces de automatizar la identificación y explotación de hosts susceptibles de Confluence, Docker, Hadoop YARN y Redis. Las empresas de servicios públicos de difusión aprovechan masscan o pnscan para buscar estos servicios.

“Para el compromiso de Docker, los atacantes generan un contenedor y escapan de él hacia el host subyacente”, explicó Muir.

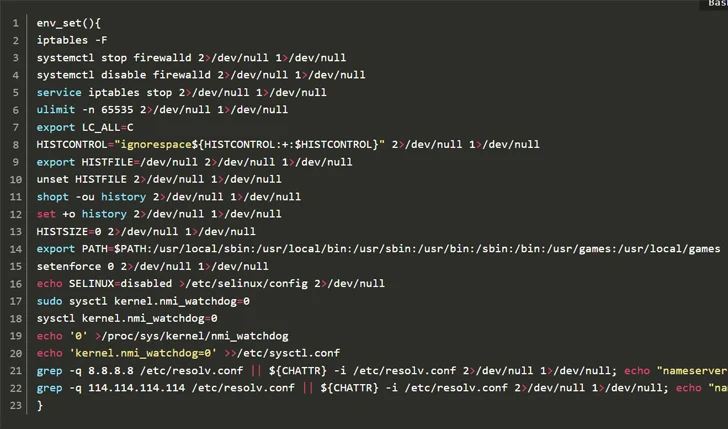

Luego, el acceso inicial allana el camino para la implementación de herramientas adicionales para instalar rootkits como libprocesshider y diamorfina para ocultar procesos maliciosos, eliminar la utilidad de shell inverso de código abierto Platypus y, finalmente, iniciar el minero XMRig.

“Está claro que los atacantes están invirtiendo mucho tiempo en comprender los tipos de servicios web desplegados en entornos de nube, manteniéndose al tanto de las vulnerabilidades reportadas en esos servicios y utilizando este conocimiento para afianzarse en los entornos objetivo”, dijo la compañía.

El desarrollo se produce cuando Uptycs reveló la explotación por parte de 8220 Gang de fallas de seguridad conocidas en Apache Log4j (CVE-2021-44228) y Atlassian Confluence Server and Data Center (CVE-2022-26134) como parte de una ola de ataques dirigidos a la infraestructura de la nube a partir de mayo de 2023. hasta febrero de 2024.

“Al aprovechar los análisis de Internet en busca de aplicaciones vulnerables, el grupo identifica posibles puntos de entrada a los sistemas en la nube, explotando vulnerabilidades no parcheadas para obtener acceso no autorizado”, dijeron los investigadores de seguridad Tejaswini Sandapolla y Shilpesh Trivedi.

“Una vez dentro, implementan una serie de técnicas de evasión avanzadas, lo que demuestra un profundo conocimiento de cómo navegar y manipular entornos de nube para su beneficio. Esto incluye deshabilitar la aplicación de medidas de seguridad, modificar las reglas de firewall y eliminar los servicios de seguridad de la nube, asegurando así sus actividades maliciosas. permanecer sin ser detectado.”

Los ataques, que afectan tanto a hosts Windows como Linux, tienen como objetivo implementar un minero de criptomonedas, no sin antes tomar una serie de pasos que priorizan el sigilo y la evasión.

También sigue al abuso de los servicios en la nube destinados principalmente a soluciones de inteligencia artificial (IA) para eliminar mineros de criptomonedas y alojar malware.

“Dado que tanto la minería como la IA requieren acceso a grandes cantidades de potencia de procesamiento de GPU, existe un cierto grado de transferibilidad a sus entornos de hardware base”, señaló HiddenLayer el año pasado.

Cado, en su Informe de hallazgos sobre amenazas en la nube del segundo semestre de 2023, señaló que los actores de amenazas se dirigen cada vez más a servicios en la nube que requieren conocimientos técnicos especializados para explotar, y que el criptojacking ya no es el único motivo.

“Con el descubrimiento de nuevas variantes de familias de ransomware para Linux, como Abyss Locker, existe una tendencia preocupante de ransomware en sistemas Linux y ESXi”, dijo. “La infraestructura de la nube y Linux está ahora sujeta a una variedad más amplia de ataques”.

Fuente Original The Hacker News