Hay indicios de que el gigante sanitario estadounidense Cambiar la atención médica ha realizado un pago de extorsión de 22 millones de dólares al infame Gato negro grupo de ransomware (también conocido como “ALPHV“) mientras la compañía lucha por volver a poner los servicios en línea en medio de un ciberataque que ha interrumpido los servicios de medicamentos recetados en todo el país durante semanas. Sin embargo, el ciberdelincuente que afirma haberle dado a BlackCat acceso a la red de Change dice que la banda criminal les estafó su parte del rescate y que todavía tienen los datos confidenciales que, según se informa, Change le pagó al grupo para que los destruyera. Mientras tanto, la divulgación de la filial parece haber llevado a BlackCat a cesar sus operaciones por completo.

Imagen: Héroe.

En la tercera semana de febrero, una intrusión cibernética en Change Healthcare comenzó a cerrar importantes servicios de atención médica cuando los sistemas de la empresa quedaron fuera de línea. Pronto se supo que BlackCat estaba detrás del ataque, que interrumpió la entrega de medicamentos recetados a hospitales y farmacias de todo el país durante casi dos semanas.

El 1 de marzo, una dirección de criptomonedas que los investigadores de seguridad ya habían asignado a BlackCat recibió una única transacción por valor de aproximadamente 22 millones de dólares. El 3 de marzo, un afiliado de BlackCat publicó una queja en el foro exclusivo sobre ransomware en ruso. Rampa diciendo que Change Healthcare había pagado un rescate de 22 millones de dólares por una clave de descifrado y para evitar que se publicaran en línea cuatro terabytes de datos robados.

El afiliado afirmó que BlackCat/ALPHV aceptó el pago de 22 millones de dólares pero nunca le pagó su porcentaje del rescate. BlackCat es conocido como un colectivo de “ransomware como servicio”, lo que significa que dependen de autónomos o afiliados para infectar nuevas redes con su ransomware. Y esos afiliados, a su vez, ganan comisiones que van del 60 al 90 por ciento de cualquier monto de rescate pagado.

“Pero después de recibir el pago, el equipo de ALPHV decidió suspender nuestra cuenta y seguir mintiendo y retrasando cuando contactamos al administrador de ALPHV”, escribió el afiliado “Notchy”. “Lamentablemente para Change Healthcare, sus datos [is] todavía con nosotros”.

Change Healthcare no ha confirmado ni negado el pago, y ha respondido a varios medios de comunicación con una declaración similar de no negación: que la compañía está enfocada en su investigación y en restaurar los servicios.

Suponiendo que Change Healthcare pagó para evitar que sus datos se publicaran, esa estrategia parece haber salido mal: Notchy dijo que la lista de socios de Change Healthcare afectados de los que habían robado datos confidenciales incluía Seguro médico del estado y una serie de otras importantes redes de seguros y farmacias.

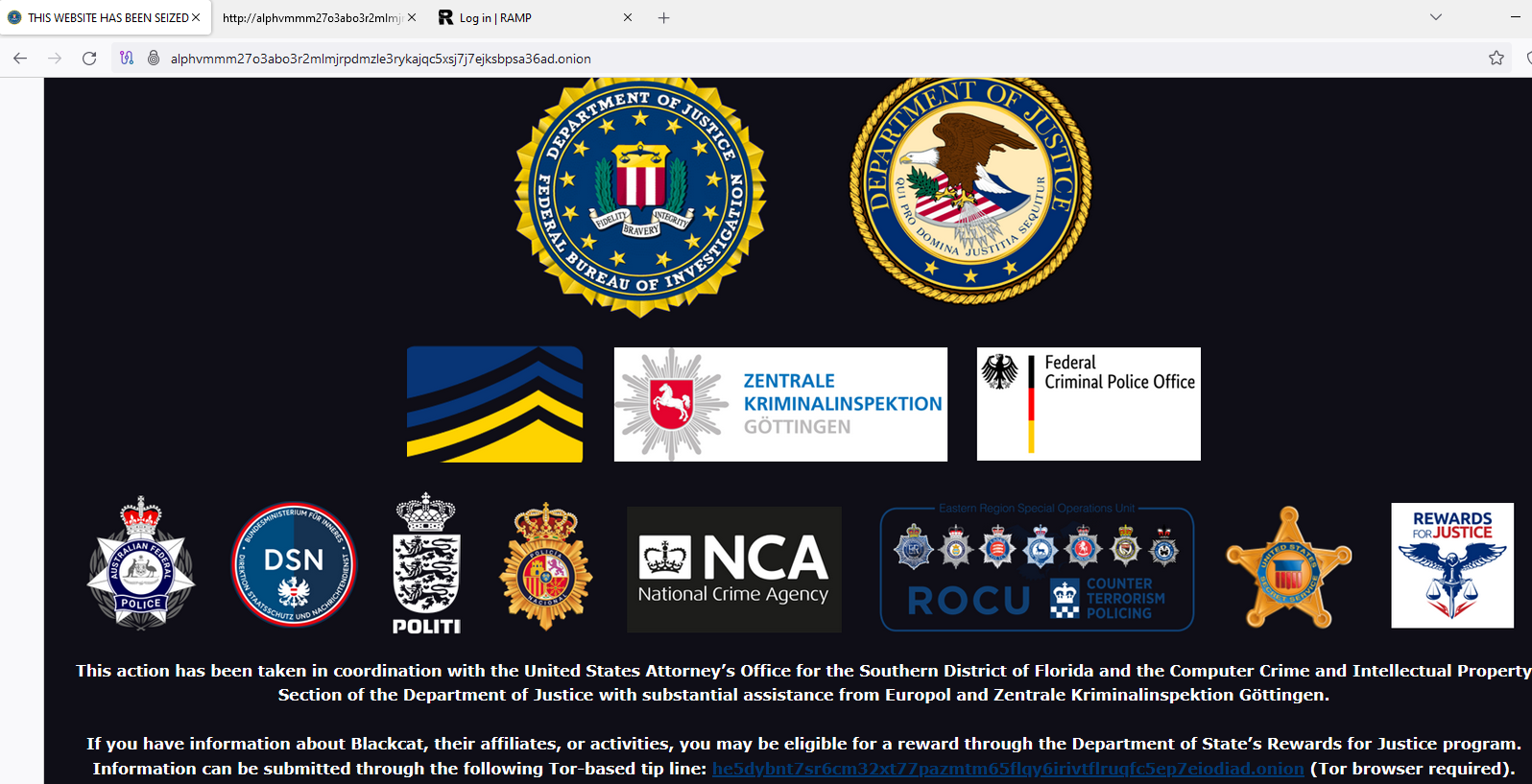

Lo bueno es que la denuncia de Notchy parece haber sido el último clavo en el ataúd del grupo de ransomware BlackCat, que fue infiltrado por el FBI y socios policiales extranjeros a finales de diciembre de 2023. Como parte de esa acción, el gobierno se apoderó de BlackCat. sitio web y lanzó una herramienta de descifrado para ayudar a las víctimas a recuperar sus sistemas.

BlackCat respondió reformando y aumentando las comisiones de los afiliados hasta en un 90 por ciento. El grupo de ransomware también declaró que estaba eliminando formalmente cualquier restricción o desaliento contra los hospitales y proveedores de atención médica.

Sin embargo, en lugar de responder que compensarían y apaciguarían a Notchy, un representante de BlackCat dijo hoy que el grupo estaba cerrando y que ya había encontrado un comprador para su código fuente de ransomware.

El aviso de incautación ahora se muestra en el sitio web oscuro de BlackCat.

“No tiene sentido poner excusas”, escribió el miembro de RAMP “Ransom”. “Sí, sabíamos del problema y estábamos tratando de resolverlo. Le dijimos al afiliado que esperara. Podríamos enviarle nuestros registros de chat privados donde estamos impactados por todo lo que está sucediendo y estamos tratando de resolver el problema con las transacciones usando una tarifa más alta, pero no tiene sentido hacerlo porque decidimos cerrar completamente el proyecto. Podemos afirmar oficialmente que los federales nos jodieron”.

El sitio web de BlackCat ahora presenta un aviso de incautación del FBI, pero varios investigadores notaron que esta imagen parece haber sido simplemente cortada y pegada del aviso que el FBI dejó en su redada de diciembre en la red de BlackCat. El FBI no ha respondido a las solicitudes de comentarios.

Fabian Wosarjefe de investigación de ransomware en la empresa de seguridad Emsisoftdijo que parece que los líderes de BlackCat están tratando de realizar una “estafa de salida” a los afiliados reteniendo muchas comisiones de pago de ransomware a la vez y cerrando el servicio.

“ALPHV/BlackCat no fue confiscado”, escribió hoy Wosar en Twitter/X. “Están saliendo de estafar a sus afiliados. Es descaradamente obvio cuando revisas el código fuente de su nuevo aviso de eliminación”.

Dmitry SmilyanetsUn investigador de la firma de seguridad Recorded Future, dijo que la estafa de salida de BlackCat era especialmente peligrosa porque el afiliado todavía tiene todos los datos robados y aún podría exigir un pago adicional o filtrar la información por su cuenta.

“Los afiliados todavía tienen estos datos y están enojados porque no recibieron este dinero”, dijo Smilyanets a Wired.com. “Es una buena lección para todos. No se puede confiar en los delincuentes; su palabra no vale nada”.

La aparente desaparición de BlackCat se produce inmediatamente después de la implosión de otro importante grupo de ransomware: BloquearBituna banda de ransomware que se estima que ha extorsionado más de 120 millones de dólares en pagos a más de 2.000 víctimas en todo el mundo. El 20 de febrero, el sitio web de LockBit fue confiscado por el FBI y la Agencia Nacional contra el Crimen (NCA) del Reino Unido luego de una infiltración del grupo que duró meses.

LockBit también intentó restaurar su reputación en los foros de cibercrimen resucitando en un nuevo sitio web de la red oscura y amenazando con revelar datos de varias empresas importantes que fueron pirateadas por el grupo en las semanas y días previos al desmantelamiento del FBI.

Pero LockBit parece haber perdido desde entonces toda credibilidad que el grupo haya tenido alguna vez. Después de un ataque muy promocionado contra el gobierno del condado de Fulton, Georgia, por ejemplo, LockBit amenazó con divulgar los datos del condado de Fulton a menos que se pagara un rescate antes del 29 de febrero. Pero cuando llegó el 29 de febrero, LockBit simplemente eliminó la entrada de Fulton. County de su sitio, junto con los de varias organizaciones financieras que habían sido previamente extorsionadas por el grupo.

El condado de Fulton celebró una conferencia de prensa para decir que no había pagado un rescate a LockBit, ni nadie lo había hecho en su nombre, y que estaban tan desconcertados como todos los demás sobre por qué LockBit nunca cumplió su amenaza de publicar el datos del condado. Los expertos dijeron a KrebsOnSecurity que LockBit probablemente se resistió porque era un farol, y que el FBI probablemente les liberó de esos datos en su redada.

Los comentarios de Smilyanets se reflejan en revelaciones publicadas por primera vez el mes pasado por Recorded Future, que citó a un funcionario de la NCA diciendo que LockBit nunca eliminó los datos después de recibir el pago de un rescate, a pesar de que esa es la única razón por la que muchas de sus víctimas pagaron.

“Si no le damos descifradores o no eliminamos sus datos después del pago, nadie nos pagará en el futuro”, suelen leer las notas de extorsión de LockBit.

Con suerte, más empresas están empezando a entender que pagar a los ciberdelincuentes para que eliminen datos robados es una propuesta perdida.

Fuente Original Krebs on Security